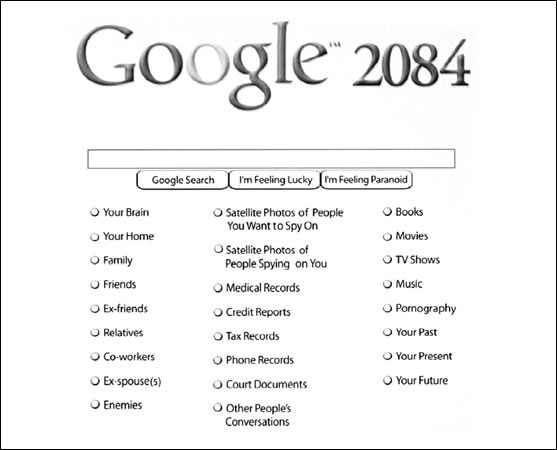

Les atteintes à la vie privée sont de plus en plus nombreuses généralement justifiées pour les luttes anti-terrorisme, anti-piraterie ou anti-pédophilie... (EDVIGE, CRISTINA, Hadopi, Echelon, Vidéo Surveillance, Mouchards, Passport biométrique...et autres fuites d'information). Les gens en redemanderont tant que Jean-Pierre Pernault fera bien son travail. N'oublions pas non plus les livraisons volontaires d'information, généralement justifiées par le côté pratique ou l'effet viral et social (téléphone géolocalisé, Cartes bancaires, Vélib, Google, Facebook ...)

Dans son article "«I've Got Nothing to Hide» and Other Misunderstandings of Privacy", Daniel Solove décortique la notion de vie privée et liste les problèmes qui sont liés à chaque aspect de celle-ci. Il se charge ensuite de réfuter l'argument conformiste qui consiste à croire que si je n'ai rien à me reprocher, «je n'ai rien à cacher», et donc rien à craindre des atteintes à ma vie privée. Face à chacun des points suivants, cet argument ne fait pas toujours le poids :

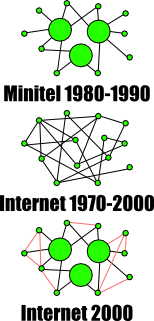

Collecte d'informations

Surveillance

L'individu laisse des traces, qui, isolées, ne révèlent pas grand chose, mais peuvent être collectées.

Interrogation

L'individu fourni les informations qu'on lui demande, partout où on lui demande.

Traitement de l'information

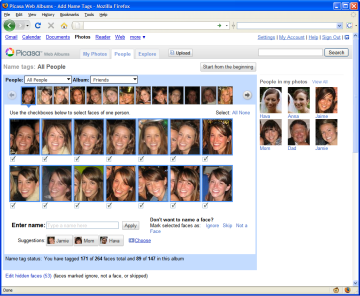

Aggregation

Les informations à la base insignifiantes sont mises en relation, pouvant mettre en évidence des comportements ou des motifs.

Identification

Les informations peuvent être mises en relations avec l'identité unique d'une personne physique

Insécurité

L'individu est plus vulnérable face aux exploitations abusives potentielles de ses informations

Usage Secondaire

Les informations peuvent être réutilisées à d'autres fins, pour lequel l'individu n'a pas forcément donné son accord.

Exclusion

L'incapacité pour l'individu d'accéder ou de modifier l'exploitation de ses données.

Diffusion de l'information

Perte de Confidentialité

Des tiers peuvent accéder à l'information sans autorisation

Révélation

Les informations peuvent être dévoilées et ne plus être confidentielles

Exposition

Les informations peuvent être exposées

Accès facilité

Les informations peuvent être facile d'accès

Chantage

L'individu peut être mis sous pression sous peine de révélation ou exposition

Appropriation

Un tiers peut s'approprier les informations

Distortion

Les informations peuvent être déformées

Invasion

Intrusion

Un tiers rentre dans la vie de l'individu grace aux informations dont il dispose

Interférence Décisionnelle

Un tiers influence les décisions de l'individu grace aux informations.

L'auteur s'interroge également sur les bénéfices de la vie privée des individus sur la collectivité. Il conçoit que les intérets des individus ne prendront jamais le dessus face aux intérets de la collectivité. Pourtant, dans la pratique, les droits fondamentaux des individus, sans intérêt pour la collectivité, sont bénéfiques à la société.

Le président de la moitié des français vient de vous enfler, bien comme il faut. Il avait tenté de forcer le passage de sa super

Le président de la moitié des français vient de vous enfler, bien comme il faut. Il avait tenté de forcer le passage de sa super

(by The C@ in the H@)

(by The C@ in the H@)